- Dettagli

-

Pubblicato: Martedì, 04 Maggio 2021 13:58

-

Scritto da Lorenzo Bedin

Nel mondo dei server HPE è indubbiamente leader di mercato, offrendo soluzioni top di gamma per ogni esigenza. Ma nella lineup del produttore americano è sempre spiccato un prodotto tanto semplice quanto interessante per una infinità di utilizzi: stiamo parlando del Microserver.

Introdotto con la versione G7 e giunto oggi alla G10 Plus, questo piccolo tuttofare si propone come soluzione perfetta in tutte quelle situazioni dove si necessiti di grande affidabilità in accoppiata con dimensioni e consumi ridotti. Nel tempo il prodotto ha subito diverse evoluzioni, che ne hanno migliorato alcuni aspetti e peggiorati altri.

Leggi tutto...

- Dettagli

-

Pubblicato: Martedì, 04 Maggio 2021 13:57

-

Scritto da Guru Advisor

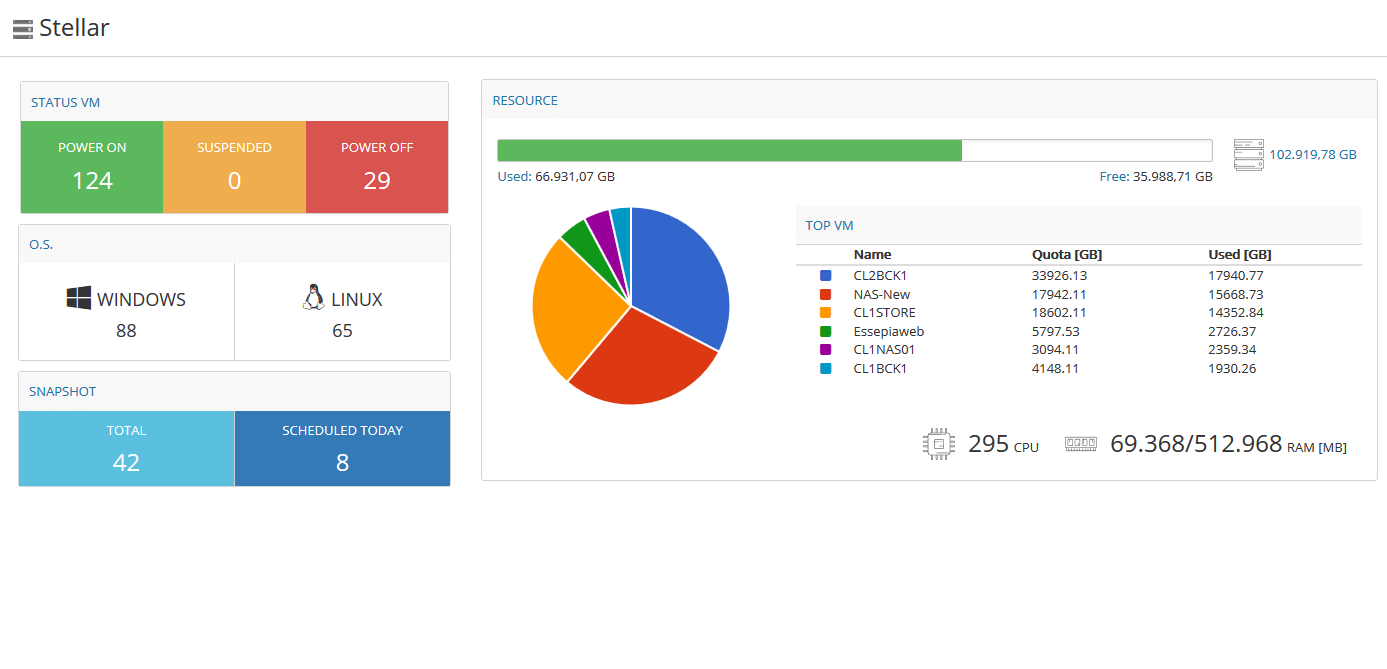

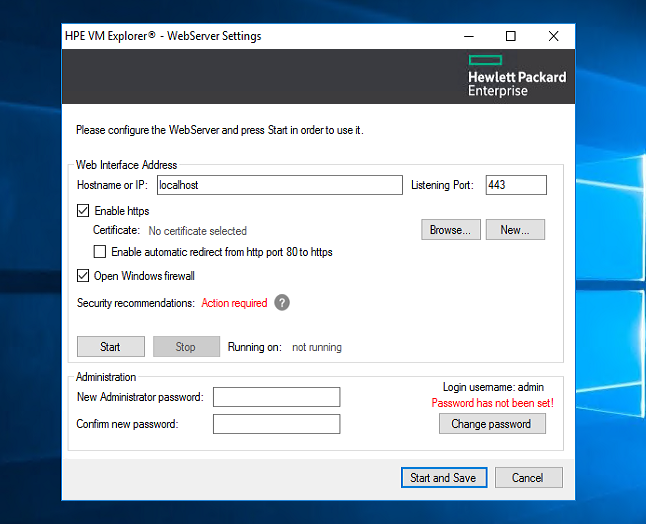

Il monitoraggio è uno degli aspetti fondamentali nella gestione delle infrastrutture IT. Avere sistemi di controllo affidabili e ben strutturati consente un alto livello di affidabilità e di automazione, oltre ad un significativo risparmio di risorse.

In questo contesto abbiamo deciso di testare la piattaforma Application Manager di ManageEngine, una compagnia di proprietà della ben più grande Zoho Corporation già nominata nelle nostre comparative sui controlli remoti e servizi email. Dopo una attenta ricerca, la scelta è ricaduta su questo prodotto per un motivo tanto semplice quanto fondamentale: supporta il monitoraggio di host ESXi anche nella versione gratuita.

Piattaforme concorrenti come Veeam ONE sono – sotto certi aspetti – più interessanti e piacevoli alla vista, oltre ad essere egualmente disponibili anche in una versione gratuita; tuttavia lavorano solo con istanze vSphere dotate di licenza e in molti scenari di piccole dimensioni questo fattore è bloccante.

Leggi tutto...

- Dettagli

-

Pubblicato: Venerdì, 22 Maggio 2020 16:47

-

Scritto da Lorenzo Bedin

La sigla ML identifica la gamma di server HPE in formato tower, che vede proprio il modello 350 al top della lineup. Sul numero X di GuruAdvisor avevamo recensito un esemplare della nona generazione, abbiamo quindi un valido riferimento per la prova di questo nuovo Gen10.

L’esemplare in prova è dotato di singolo processore Xeon Bronze eight-core di ultima generazione, in coppia con 32 GB di memoria RAM di tipo DDR4 ECC a 2133 MHz che popolano due dei dodici slot disponibili (per singolo processore). Lo storage è affidato a due dischi HPE SAS 10k da 1.8 TB, configurati in RAID 1 sul relativo controller SmartArray P408i dotato di 2 GB di Cache e otto canali SAS.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 13 Dicembre 2018 15:47

-

Scritto da Guru Advisor

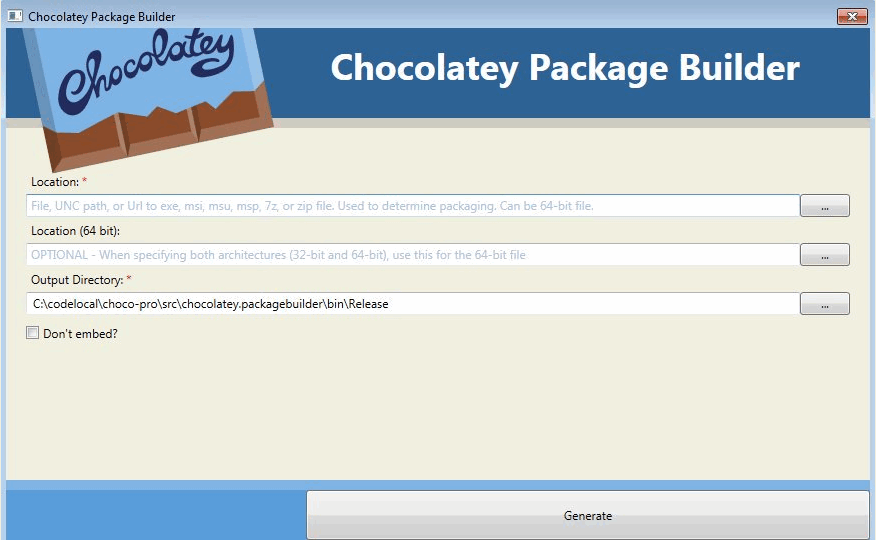

La stesura di software, firmware e codice in generale, non coinvolge solo la conoscenza dei linguaggi di programmazione, le capacità di debug e di ottimizzazione del codice, ma anche anche la corretta e coerente gestione delle versioni del codice stesso (versioning).

Che si tratti del lavoro di un singolo sviluppatore, o di un team magari anche distribuito dal punto di vista geografico, il versioning è diventato un aspetto fondamentale per lo sviluppo, anche in virtù di software sempre più vasti e con decine di migliaia di righe di codice da gestire. In questo contesto sono nate alcune piattaforme specializzate, tra cui spitta Git: un motore di versioning gestibile da interfaccia grafica, sia localmente sia via Web. Sulla base di Git si sono poi sviluppati diversi prodotti, come Gitlab e Bitbuket per citare le due più famose.

In questo articolo andremo a conoscere gradualmente Git – sfruttando Gitlab come ambiente di test - in tutti i suoi aspetti fondamentali e operativi: che cos’è GIT e come funziona, cosa sono i commit, i repository e i branch e le differenze tra la versione Cloud e on-premises.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 28 Novembre 2018 16:54

-

Scritto da Lorenzo Bedin

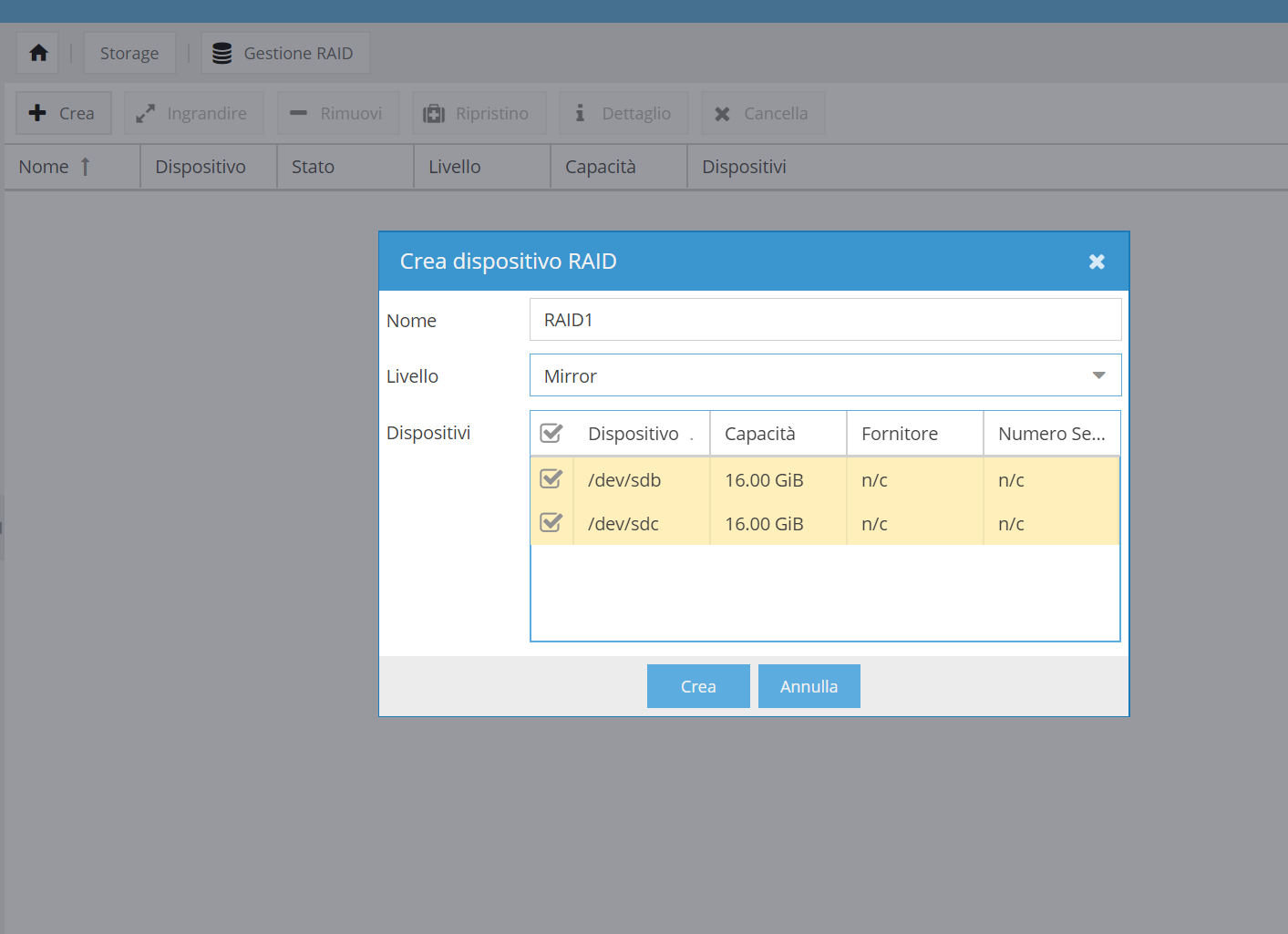

Su GURUadvisor abbiamo spesso parlato di FreeNAS, come potente ed evoluta piattaforma open source per la realizzazione di soluzioni NAS, anche a partire da hardware tutt’altro che dedicato. Andiamo oggi ad analizzare una interessante alternativa, sempre open source, scoprendone i punti di forza e gli eventuali svantaggi.

Openmediavault (OMV per brevità di scrittura) è un sistema operativo basato su Debian, ottimizzato e personalizzato per implementare soluzioni Network Attached Storage: si presenta come interessante soluzione per ambienti laboratorio, domestici o piccoli-medi uffici. Il sistema supporta i principali servizi di condivisione in rete (SSH, FTP, SMB/CIFS, Rsync etc.), oltre a utility come il controllo SMART dei dischi, la gestione dei volumi logici, l’invio di notifiche email, link aggregation per sfruttare maggiori larghezze di banda sulla rete ed il tutto è poi espandibile tramite plugin extra.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 31 Ottobre 2018 16:09

-

Scritto da Guru Advisor

Ansible è un software open source nato per consentire agli amministratori di sistema l’automatizzazione e l’orchestrazione centralizzata delle procedure di configurazione, su sistemi Unix-like. La sua caratteristica principale è il mix di potenza in termini operativi e facilità nell’apprenderne l’utilizzo.

Il software sfrutta due elementi strutturali, che sono i nodi e le macchine controllori. Come si può intuire dal nome, queste ultime sono le macchine che realizzano l’orchestrazione, tramite specifici comandi sui nodi sottostanti, il tutto tramite connessioni SSH e protocollo JSON. La peculiarità di Ansible risiede nel suo essere comprensibile senza particolari competenze di programmazione (quindi non richiede specifiche conoscenze si sintassi e costrutti), unita ad una esecuzione sequenziale dei task di controllo. Gli utilizzi principali riguardano: deploy di applicazioni, gestione distribuita delle configurazioni e orchestrazione dei flussi di lavoro.

Leggi tutto...

- Dettagli

-

Pubblicato: Venerdì, 20 Luglio 2018 12:15

-

Scritto da Lorenzo Bedin

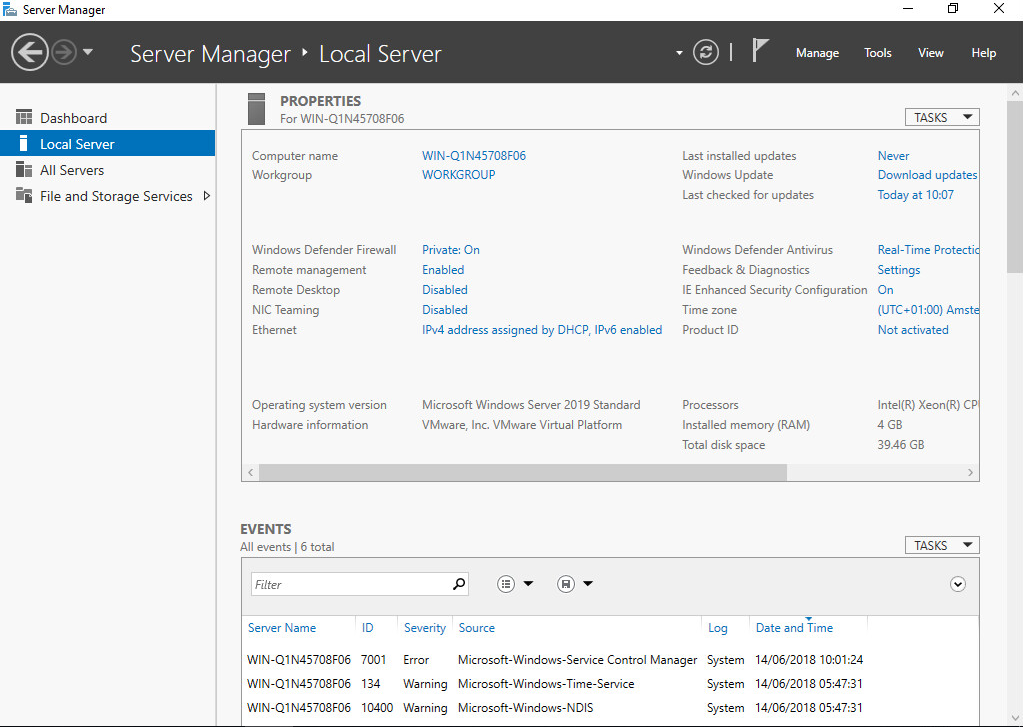

Sembra passato solo qualche numero di GURU da quando abbiamo recensito le Technical Preview di Windows Server 2016 ed eccoci di nuovo a parlare della prossima generazione del sistema operativo di Redmond.

Windows Server 2019 mantiene la solida base della release precedente che – stando alle dichiarazioni di Microsoft è stato il loro l’OS Server con la diffusione più rapida di sempre – e il cui rilascio ufficiale è previsto durante la seconda metà di quest’anno. Si tratterà di una edizione LTSC (Long Term Servicing Channel), quindi appartenente al canale di distribuzione con aggiornamento delle release ogni 2/3 anni, in contrapposizione al modello SAC tipico, ad esempio, di Windows 10.

I punti chiave nello sviluppo sono stati principalmente quattro e derivano dall’analisi delle tendenze future e dalle richieste giunte a Microsoft dai canali di feedback da parte dei clienti. Si parla quindi di sicurezza, Coud ibrido, piattaforme applicative e ambienti iper-convergenti.

Naturalmente Microsoft ha lavorato molto sul primo di questi aspetti, la sicurezza, per proporre un sistema capace di affrontare e di resistere alle sempre più numerose e diffuse minacce informatiche. L’approccio si è basato su tre macro-aree specifiche: Protezione, Identificazione e Risposta. In merito alla protezione, dopo l’introduzione delle Shielded VM Windows in Server 2016, anche le VM Linux potranno supportare questa modalità, risultando quindi protette da attività indesiderate o illecite. A questo si aggiunge l’introduzione delle Encrypted Network, che consentirà agli amministratori di cifrare il traffico su interi segmenti di rete in modo da proteggere le comunicazioni tra i nodi.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 05 Luglio 2018 10:25

-

Scritto da Riccardo Gallazzi

Articolo precedente -> Introduzione pt.2

Continuiamo la serie di articoli introduttivi a Docker, con una nuova puntata dedicata a due elementi fondamentali in un ecosistema di container: volumi e connettività. Ossia, come far parlare due container tra di loro ed elaborare i dati in una determinata cartella sull'host.

Storage: volumi e bind-mount

I file creati all'interno di un container sono conservati su un layer scrivibile dal container stesso per impostazione predefinita, con delle conseguenze significative:

- i dati non sopravvivono ad un riavvio o alla distruzione del container.

- i dati difficilmente possono essere esportati al di fuori del container se sono utilizzati da processi.

- il layer scrivibile dal container è strettamente connesso all'host sul quale gira il container stesso, ed è altrettanto difficile muovere dati tra host.

- il layer scrivibile richiede un driver dedicato che ha un impatto in termini di prestazioni.

Docker risolve questi problemi permettendo al container di eseguire operazioni I/O direttamente sull'host tramite volumi e bind-mount.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 18 Giugno 2018 17:07

-

Scritto da Lorenzo Bedin

La famiglia di server tower ML di HPE è composta dai diversi modelli adatti a coprire numerose tipologie di clientela, dal piccolo ed economico ML10v2 al top di gamma ML350, che è attualmente presente a listino nelle due generazioni Gen9 e Gen10.

In questa recensione prenderemo in considerazione la penultima generazione, che si posiziona sul mercato a cifre variabili dai 1800 euro degli allestimenti base, fino a superare i 6000 euro nelle configurazioni a doppio processore (dischi e RAM aggiuntivi esclusi). Un esemplare come quello in prova, dotato di singolo processore Xeon E5-2620v4, 32 GB di RAM, due dischi SAS da 146 GB e relativo controller P440ar, con doppio alimentatore si assesta intorno ai 2500 euro.

È importante sottolineare come la grande modularità di questo server permetta di applicare numerosi kit di upgrade su diversi fronti, come nella sezione frontale dove è possibile installare fino a 48 dischi da 2.5’’ o 16 da 3.5’’ (con i relativi cage e secondo kit di ventole di raffreddamento specifiche).

Le ultime due generazioni di prodotti HPE, rispetto al passato, hanno guadagnato una decisa rivisitazione estetica, che unisce la tinta completamente nera, alla trama “matrix” del pannello frontale con il nuovo logo HPE in verde brillante. Il frontale è dotato di serratura per impedire l’accesso alle baie dei dischi e ai pulsanti di accensione/reset, ma bisogna fare attenzione ad aprirlo solo dopo avere installato i piedini in dotazione, per non forzare il funzionamento delle cerniere. Raggiungibile dal frontale e installato in posizione verticale, è anche il lettore DVD utile per le installazioni del sistema operativo, di eventuale hypervisor e di service pack di aggiornamento.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 11 Aprile 2018 11:38

-

Scritto da Lorenzo Bedin

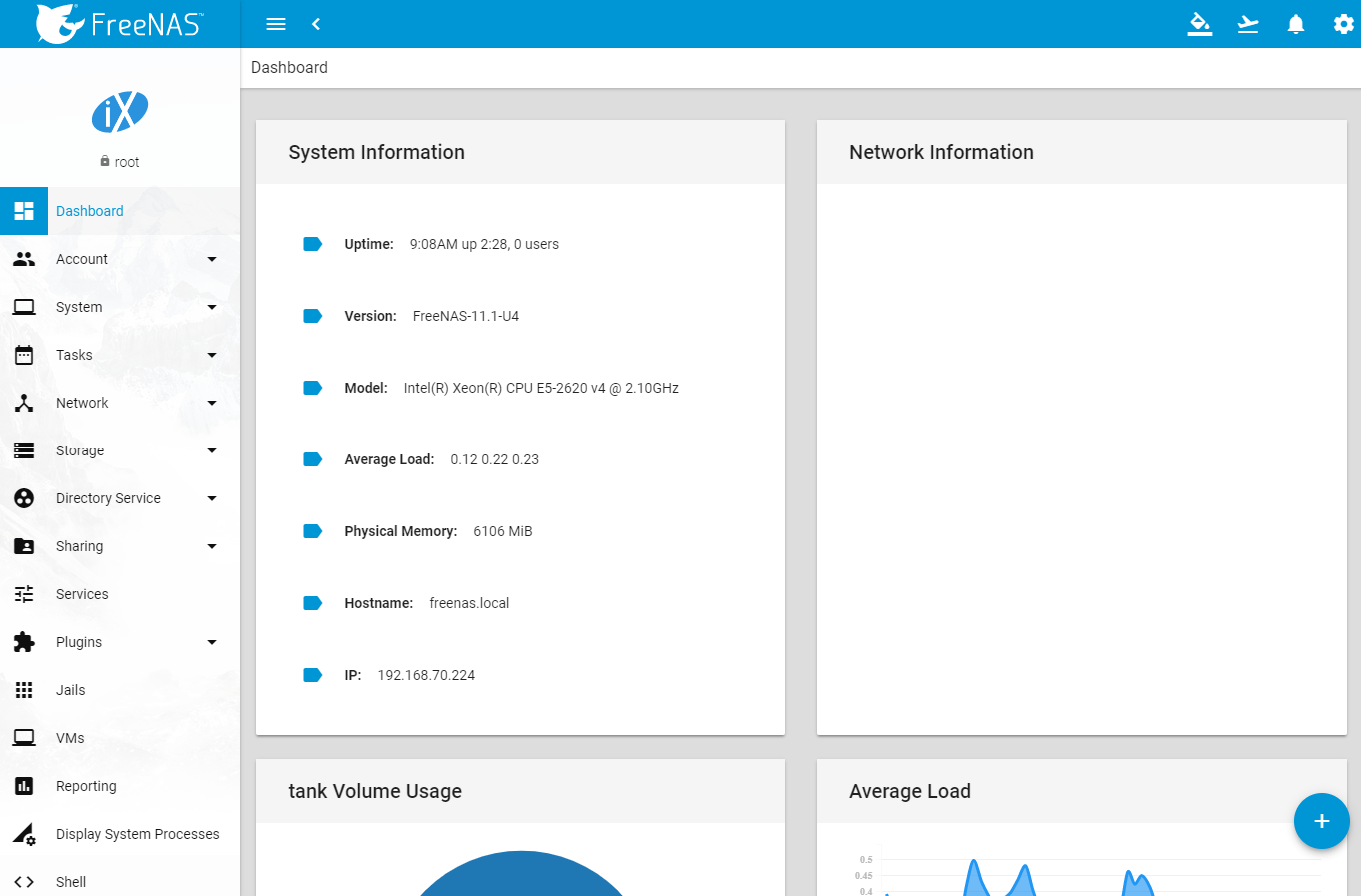

Qualche mese fa avevamo parlato del travagliato rilascio delle ultime due versioni di FreeNAS, tra l’arrivo della nuova interfaccia grafica, l’abbandono prematuro di “Corral” e infine lo sviluppo della versione 11.0 di nuovo dotata della UI classica.

Alla IXSystems non si sono fatti scoraggiare e hanno proseguito lo sviluppo del sistema NAS fino al recente rilascio della versione 11.1 tutta nuova.

Novità estetiche, ma anche di sostanza

Partiamo dall’aspetto che maggiormente attira l’attenzione di un sistema, altrimenti, piuttosto tradizionale a livello di funzionalità: la nuova interfaccia grafica. Abbandonato il tema scuro e spigoloso visto nella scorsa recensione, gli sviluppatori si sono orientati verso un decisamente più piacevole tema a base chiara, con una organizzazione grafica più pulita e piacevole. Il design ricorda quello dell’ambiente Android di ultima generazione, piuttosto piatto e con icone e volumi caratterizzati da contorni tondeggianti e colori vivaci.

Il menu orizzontale superiore è stato completamente rimosso, a favore di una unità laterale a scomparsa, che racchiude tutte le funzioni storicamente presenti. Anche la struttura delle sotto voci è stata rivista e riorganizzata, ma risulta nel complesso facilmente navigabile e coerente con quella classica a cui siamo abituati. Altra novità della nuova UI è la corretta visualizzazione anche da dispositivi mobili.

Leggi tutto...