Per preparare questo articolo abbiamo chiesto a tutte le principali società che si occupano di sicurezza di spiegarci quali tecnologie o tool mettono a disposizione per la protezione dai ransomware. I normali antivirus basati su signature infatti non sono sufficienti per proteggersi, perché questi malware vengono spesso confezionati su misura ad ogni attacco e l’eseguibile viene mascherato e modificato in vari modi, così da apparire sempre differente. Naturalmente i consigli più scontati li sapete già: mantenere Windows, l’antivirus e tutti i principali software aggiornati (inclusi i tool come Flash, Java, Adobe Reader, spesso veicolo di attacchi). Vediamo quali altre informazioni abbiamo raccolto dalle security firm che ci hanno risposto.

Avast, conosciuta soprattutto per i suoi antivirus ci ha parlato di DeepScreen: questa tecnologia, parte di tutti i prodotti desktop dalla versione 2014, si basa sul principio del sandboxing. I potenziali malware vengono prima eseguiti nella sandbox, per valutarne il loro comportamento. Secondo Avast i malware usano sempre nuove tecnologie per evadere questo tipo di protezioni, ma il loro engine viene continuamente aggiornato insieme alle definizioni e perciò include sempre le ultime funzioni di controllo, per evitare di essere ingannato da qualche trucco specifico.

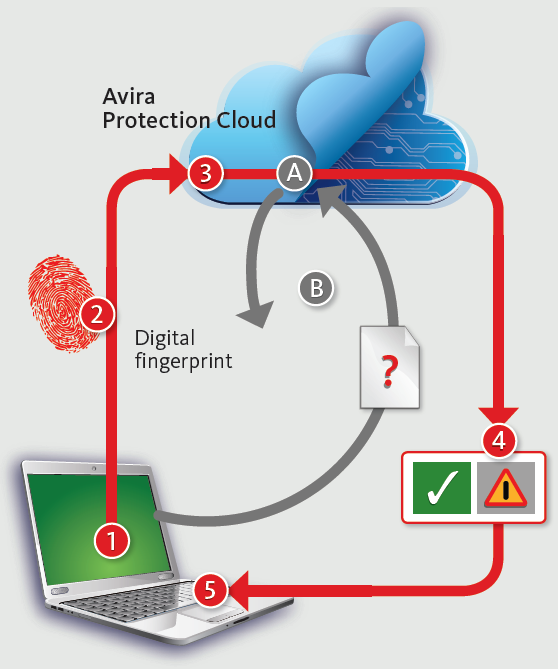

Avira raccomanda innanzitutto di attivare la protezione basata su Cloud (Avira Protection Cloud - vedi immagine a fianco). Questa tecnologia manda una impronta dei file sospetti nei laboratori della famosa security firm per verificare se si tratta di un eseguibile già controllato. Se il file non è conosciuto viene immediatamente caricato online e analizzato. Avira utilizza svariate tecniche per superare le tecnologie anti-debugging e anti-sandboxing sfruttate dai malware.

Bitdefender integra nella sua linea di prodotti desktop alcune tecnologie specifiche anti-ransomware: il suo engine (anche nella release Antivirus Plus) è in grado di rilevare quando qualche software accede rapidamente (e in modo sospetto) a diversi file del computer e può bloccarlo, chiedendo all’utente cosa fare. Questa protezione può essere estesa a dischi esterni ma non ad unità di rete. Un secondo strumento gratuito e compatibile con qualsiasi antivirus si chiama semplicemente Bitdefender Anti-ransomware. Questo strumento protegge esclusivamente dai criptovirus Cryptowall, CTB-Locker, Locky e TeslaCrypt, ma è completamente gratuito e si installa in pochi secondi. Funziona proprio come un vaccino, facendo credere a questi virus di essere in esecuzione su un sistema già attaccato. Segnaliamo anche l’utile Decryption Tool per il virus Linux Encoder (dedicato appunto alle macchine Linux) rilasciato dalla stessa Bitdefender.

Bitdefender integra nella sua linea di prodotti desktop alcune tecnologie specifiche anti-ransomware: il suo engine (anche nella release Antivirus Plus) è in grado di rilevare quando qualche software accede rapidamente (e in modo sospetto) a diversi file del computer e può bloccarlo, chiedendo all’utente cosa fare. Questa protezione può essere estesa a dischi esterni ma non ad unità di rete. Un secondo strumento gratuito e compatibile con qualsiasi antivirus si chiama semplicemente Bitdefender Anti-ransomware. Questo strumento protegge esclusivamente dai criptovirus Cryptowall, CTB-Locker, Locky e TeslaCrypt, ma è completamente gratuito e si installa in pochi secondi. Funziona proprio come un vaccino, facendo credere a questi virus di essere in esecuzione su un sistema già attaccato. Segnaliamo anche l’utile Decryption Tool per il virus Linux Encoder (dedicato appunto alle macchine Linux) rilasciato dalla stessa Bitdefender.

ESET, la software house slovacca che sviluppa il celebre antivirus NOD32 ci ha spiegato che la protezione avviene sia tramite signature, sia tramite il sistema di file reputation chiamato Live Grid. Questo componente lavora in combinazione con due altri componenti: l’Advanced Memory Scanner e l’Exploit Blocker. Il primo cerca comportamenti sospetti quando il malware è in esecuzione, mentre il secondo controlla tutti i processi alla ricerca dei comportamenti tipici degli exploit. ESET consiglia anche di disabilitare l’accesso RDP dove non è necessario e di impostare il server di posta elettronica per bloccare i file eseguibili e di disabilitare l’esecuzione di file dalle cartelle AppData e LocalAppData.

Fortinet, la società resa famosa dalla sua linea Fortigate, gateway basati su appliance fisiche o virtuali per la protezione della rete, consiglia di attivare i moduli Antivirus/Antimalware e Application Control: in questo modo l’arrivo di file sospetti o di applicazioni non autorizzate può essere bloccato direttamente a livello di rete. Attivando invece l’Advanced Threat Prevention (ATP) FortiSandbox si può analizzare il comportamento di file potenzialmente sospetti in una zona controllata (appunto una sandbox), con la possibilità di bloccarli in caso di comportamento anomalo.

Kaspersky Labs consiglia di attivare la funzione Application Control di Kaspersky Internet Security per proteggersi dai malware che non vengono filtrati tramite signature. Dopo l’infezione invece si può ricorrere (se non si hanno backup aggiornati) ai tool disponibili sul portale https://noransom.kaspersky.com. Purtroppo sono poche le chiavi disponibili e i criptovirus supportati da questo portale frutto della collaborazione con la polizia olandese, ma tentare non nuoce.

McAfee - ora di proprietà di Intel - ci ha inviato un rapporto dettagliato delle tecnologie che vengono implementate nei suoi prodotti e che sono efficaci con il ransomware. GTI (Global Threat Intelligence) è la tecnologia alla base dei continui aggiornamenti legati alla reputazione dei file. L'e-mail gateway di McAfee filtra i messaggi sospetti e grazie a ClickProtect blocca i link pericolosi. I prodotti della linea Enterprise di VirusScan possono poi non solo rilevare ma anche rimuovere i principali Ransomware.

Sophos, importante software house che sviluppa sia antivirus sia un UTM tra i più conosciuti e diffusi ci ha mandato una documentazione estremamente dettagliata sulle modalità di diffusione dei principali ransomware. Le conclusioni tratte da Sophos sono molto sagge: la protezione completa può arrivare solo da una combinazione di tecnologie che combattono le diverse modalità di diffusione di questi software. La famiglia di tecnologie che si occupa di proteggere gli utenti da questi malware è Sophos HIPS (Host Intrusion Prevention System). Questa tecnologia proattiva controlla il comportamento e monitora costantemente il sistema controllando l’accesso ai file, le operazioni di rename e gli accessi al registro di Windows. In base ad ogni minaccia analizzata (nel documento che ci hanno inviato si parlava ad esempio di Cryptowall, TorrentLocker, TeslaCrypt e CTB-Locker) la tecnologia Sophos HIPS usa signature specifiche che analizzano i comportamenti tipici di ogni ransomware. Queste signature non richiedono aggiornamenti frequenti poiché sono generiche e non legate all’hash di un file come nel caso di un antivirus tradizionale. Sophos consiglia anche di bloccare a livello di gateway l’accesso a Tor, I2P e altre reti che vengono sfruttate da queste tipologie di malware.

Symantec, la società che sviluppa il celebre Norton Antivirus, ci ha spiegato che alla base della protezione che offrono contro il ransomware tutta la linea di prodotti Norton c'è STAR (Security Technology and Response). Questa tecnologia include tecniche di protezione legate non solo alle signature tradizionali ma anche all’analisi del traffico di rete, dei comportamenti delle applicazioni e all’applicazione di un sistema di reputation che valuta il livello di pericolosità di un file in base alla sua età, origine, diffusione. Una risposta rapida è fondamentale in questo tipo di tecnologie e per questo Symantec ha una rete di tecnici a livello globale, con la copertura di 130 milioni di sistemi e 240.000 sensori di rete in più di 200 paesi.

Trend Micro è una delle security firm più attive nel mondo aziendale e ha rilasciato moltissima documentazione inerente i ransomware sul suo blog (http://blog.trendmicro.com). Il suo Browser Exploit Prevention blocca gli attacchi a livello di browser su tutti gli endpoint, in particolare sulle linee di prodotti Trend Micro Security, Smart Protection Suite e Worry-Free Business Security. Inoltre i suoi prodotti includono una SandBox con un sistema di analisi degli Script che fa parte della tecnologia Deep Discovery della stessa Trend Micro. Questa tecnologia analizza direttamente il comportamento delle applicazioni e sfrutta un sistema di aggiornamento differente rispetto agli antivirus tradizionali, basato su pattern.

Vir.it ci ha spiegato che le tecnologie euristico comportamentali incluse nel loro antivirus possono bloccare il virus quando inizia a crittografare i file. Nello stesso tempo gli strumenti di Backup-on-the-fly inclusi nella suite proteggono tutti i file modificati nelle ultime 48 ore con un sistema di backup automatico che garantisce la non perdita dei file.

Webroot è un antivirus che lavora nativamente senza le signature tradizionali, sfruttando il cloud. Tutte le applicazioni vengono caricate online per la verifica della loro legittimità e questo offre una protezione nativa contro le minacce dei ransomware. Inoltre Webroot sfrutta un database di informazioni sugli indirizzi IP sospetti o gli URL dannosi e blocca tutti i tentativi di accesso a siti pericolosi. Le funzionalità di journaling e roll-back integrate nel prodotto permettono poi di tornare indietro nel tempo qualora qualche applicazione non classificata sia in grado di intervenire sul sistema. Se una applicazione inizialmente non classificata viene rilevata o segnalata come dannosa Webroot può riportare il sistema allo stato precedente alla sua esecuzione.

Continua da: Ransomware, backup sicuri e tool specifici

Related: le ultime novità e cosa fare se si è stati infettati