Requisiti di installazione

VM Explorer è costituito da un software da installare su server (anche virtuale) con sistema operativo Windows Server 2008 R2 o successivi. I requisiti di sistema rimangono complessivamente quelli della versione precedente, a parte la necessità di avere .NET 6.4.2 installato e il termine del supporto alle versioni 32 bit del sistema operativo.

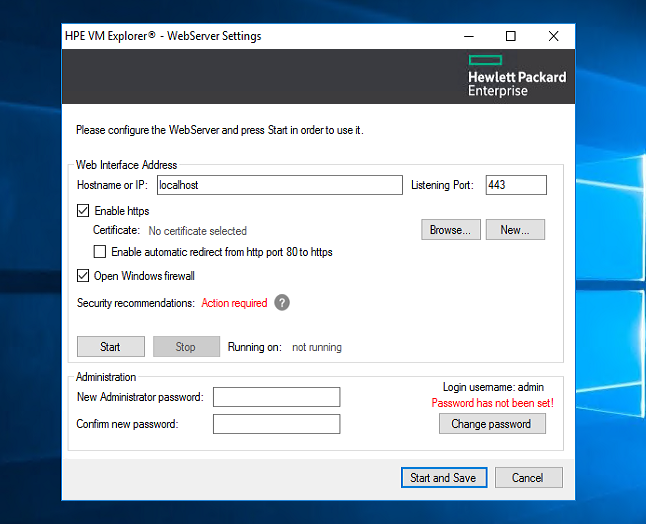

Una volta completata l’installazione, occorre avviare il programma, selezionare la voce di menu Web Settings e impostare la password dell’utente amministratore. Bisogna inoltre definire l’indirizzo IP per l’accesso all’interfaccia Web: passaggio fondamentale in quanto il client Windows non è più disponibile (già dalla precedente release 6.2).

Supporto a vSphere 6.5

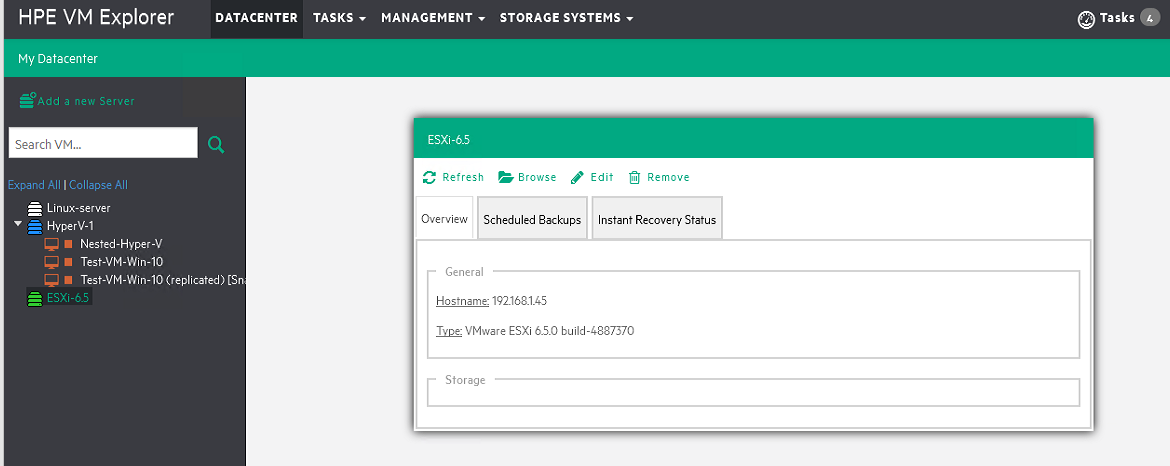

La novità più importante è senz’altro il supporto a vSphere 6.5, la più recente versione del prodotto VMware. Sono supportati sia l’hypervisor ESXi 6.5 (anche in versione free, tuttavia è possibile eseguire solo backup completi) che il vCenter 6.5.

Quando si aggiunge un host ESXi compaiono nel menu a tendina laterale le VM presenti sull’host: allo stesso modo dopo l’aggiunta di un vCenter, compaiono gli host facenti parte del cluster e relative VM.

Sempre riguardo vSphere, se il servizio VDDK (Virtual Disk Development Kit, un set di API per la gestione dello storage) è abilitato nel vCenter/host ESXi, allora viene proposto di default un backup di tipo Incrementale, che consente un risparmio di tempo e risorse. Anche VD Services vengono abilitati di default se VDDK è abilitato. VD Services permettono di sfruttare la tecnologia CBT (Changed-Block Technology) che consente maggiori velocità di esecuzione dei backup. Da tener presente che questa possibilità non è disponibile nella versione free di ESXi in quanto le API VADP (vStorage APIs for Data Protection) sono bloccate.

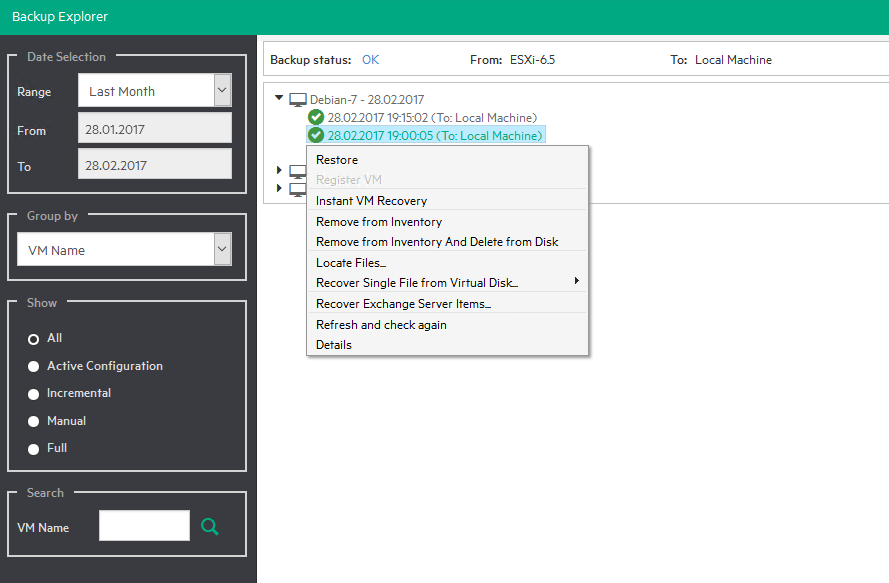

File recovery per Exchange 2013/2016

La seconda interessante notizia riguardo questa nuova versione del prodotto, è il supporto alla recovery a livello email per Exchange.

Si tratta di un’importante aggiunta: sia perché nella maggior parte dei casi la necessità di ripristino è legata solamente a un gruppo di email, sia perché si ottimizza l’uso delle risorse evitando di effettuare restore di intere (e magari molto capienti) caselle di posta.

Altre novità

Da citare è l’introduzione del supporto alle destinazioni storage Cloud (Cloud Storage Targets) di tipo “S3 compatible”: ovvero quei servizi che si basano sul set di API di AWS S3. Per fare alcuni esempi possiamo citare Google Cloud Storage, CloudStack, Ceph, Nimbula, Swift e Minio. Le destinazioni Cloud storage sono ampliate così da offrire varie opzioni per il backup remoto in Cloud.

Buone notizie in casa Linux: è stata aggiunta la funzione di file level restore per il file system EXT4, ormai quello maggiormente diffuso in ambiente Linux. I vantaggi di EXT4 sono evidenti in termini di dimensioni massime (fs: 1ExaByte, singolo file: 16TeraByte), numero di directory (64.000), funzioni (checksum del journaling, allocazione multi-blocco/ritardata, fast fsck, etc..) e prestazioni. I file system EXT3 possono comunque essere montati come EXT4 senza upgrade (e quindi senza downtime).

Per quanto riguarda la pianificazione dei backup, in questa nuova release si possono schedulare backup ogni 15 o 30 minuti (in precedenza il tempo minimo, o RTO, era di 1 ora), così da creare una soluzione di Disaster Recovery con buone caratteristiche in termini di lavoro proteggibile.

Completano il quadro delle novità dei controlli per prevenire attacchi di Sweet32, che è una vulnerabilità legata all’algoritmo di cifratura 3DES che mette a rischio le connessioni cifrate, e bugfix minori.