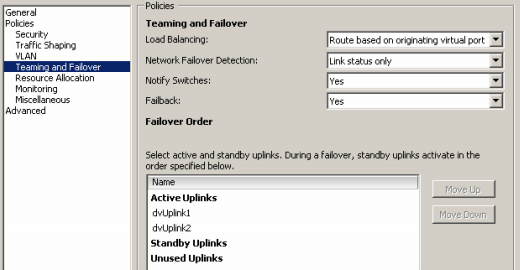

La finestra Teaming and Failover permette di impostare il bilanciamento del carico (Load Balancing) e le politiche di failover che determinano in che modo il traffico di rete è distribuito tra gli uplink e in che modo deve essere reindirizzato in caso di errori sulle interfacce fisiche.

- Load Balancing.

- Route based on originating virtual port - l’uplink è scelto in base alla porta virtuale dalla quale il traffico entra nello switch distribuito.

- Route based on IP hash - l'instradamento è basato sull’hash degli indirizzi IP (sorgente e destinazione) di ogni pacchetto.

- Route based on source MAC hash - con questo metodo l'instradamento è basato sull'hash dell'indirizzo MAC sorgente.

- Route based on physical NIC load - l'instradamento è basato sul carico corrente delle interfacce fisiche.

- Use explicit failover order - uplink scelto in ordine a partire dall’alto della lista Active Uplinks.

- Network Failover Detection - la configurazione del failover, e quindi del metodo che permette di rilevare l’assenza di connettività su un’interfaccia e di trovarne un’altra in sostituzione, prevede la scelta fra due metodi.

- Link Status only - si basa esclusivamente sullo stato del collegamento (link status) fornito dall’interfaccia fisica dell’host ESXi.

- Beacon Probing - vengono inviano dei beacon packets (pacchetti sonda per il rilevamento di errori sulla rete) e si rimane in ascolto di essi. Se un uplink non riceve pacchetti per tre volte consecutive, viene marcato come "failed".

- Notify switch - permette la notifica del failover allo switch fisico esterno.

- Failback - per impostazione predefinita, le interfacce fisiche dello stesso team lavorano secondo una logica di Failback: se una scheda fisica in stato "failed" ritorna in linea, riprenderà servizio immediatamente rimpiazzando l'interfaccia che aveva assunto il suo ruolo. Di default, la modalità Failback è impostata su Yes. Al contrario, impostando il Failback su No, l'interfaccia di rete viene tenuta inattiva anche dopo il suo ritorno in linea, ovviamente finché un'altra interfaccia non va in errore e si riattiva una nuova procedura di failover.

- Failover order - l'opzione Failover Order permette di specificare come distribuire il carico di lavoro sulle interfacce di rete fisiche. Le opzioni sono:

- Active Uplinks: le interfacce in questo gruppo sono tutte up e parte attiva del team.

- Stanby Uplinks: le interfacce in questo gruppo rimangono in standby per entrare in funzione in situazioni di failover.

- Unused Uplinks: le interfacce in questo gruppo semplicemente non vengono utilizzate.

Gestione del Teaming e del Failover tramite vSphere Client

Gestione del Teaming e del Failover tramite vSphere Web Client

Le istruzioni presenti in questa pagina fanno riferimento alla versione 5.x di VMware vSphere.