Uno strumento essenziale che si trova in tutte le cassette degli attrezzi dei Service Provider è rappresentato dai software per il controllo remoto, che permettono di eseguire comandi e azioni su un computer localizzato in un'altra sede, sfruttando la connessione a Internet. Vediamo quali sono le caratteristiche di un buon software di controllo remoto, presentando anche alcuni prodotti disponibili in commercio.

L’architettura

Tutte le soluzioni di controllo remoto analizzate si basano su un’architettura che prevede un host, un gateway ed un client (detto anche guest). L’host è la macchina da controllare, sulla quale viene installato un agent che permette la connessione remota, mentre l’agent viene eseguito come servizio in Windows in modo che si avvii non appena il sistema operativo viene caricato.

Il client è il computer locale dal quale si avvia un software apposito, detto viewer, che permette di visualizzare lo schermo remoto e dal quale vengono effettuate le operazioni. Se host e client sono sulla stessa rete, eventualmente anche con VPN, la visibilità è diretta e non ci sono problemi di configurazione o di sicurezza, ma se i computer appartengono a reti diverse allora sorgono dei problemi visto che ci sono i sistemi di NAT da scavalcare ed è indispensabile sfruttare perlomeno una autenticazione sicura e un sistema di cifratura del traffico.

Per superare l’ostacolo viene introdotto un terzo elemento nell’architettura, cioè un server gateway che astrae la connessione tra host e client. Il server viene messo a disposizione da chi produce il software di controllo e provvede anche a garantire la corretta sicurezza delle connessioni. Le soluzioni che fanno parte di questa rassegna adottando tutte una combinazione di autenticazione tramite infrastruttura a chiave pubblica/privata e cifratura dei dati. In questo modo gli attacchi di tipo Man in the Middle vengono evitati ed eventuali dati intercettati sono resi inutilizzabili grazie alla cifratura.

Come funziona

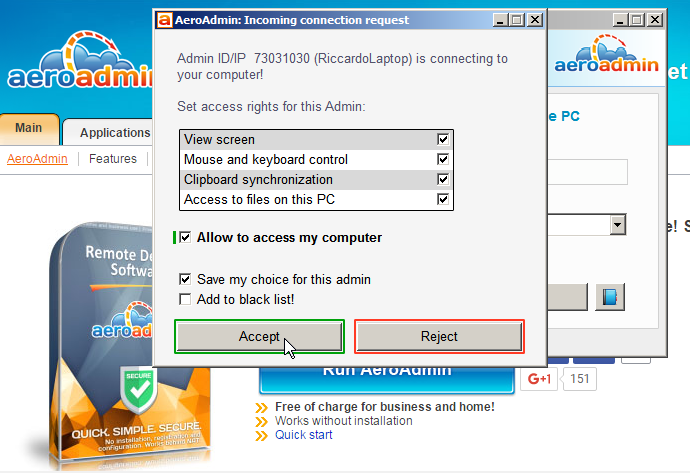

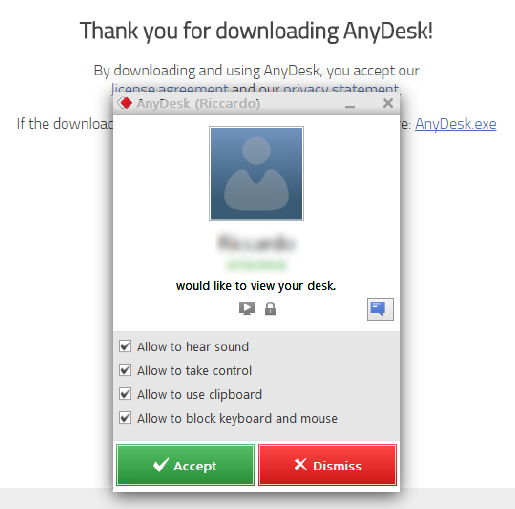

Il client può avviare due modalità di connessione: attended o unattended. Nella modalità attended (presidiata), la richiesta di controllo remoto viene inviata all’host che deve confermarla, dopodiché il client prende effettivamente possesso dell’host. In genere lato host è possibile definire i permessi del client, cioè decidere quali azioni possono essere intraprese e quali no. È un caso tipico nelle richieste di supporto: il cliente richiede il controllo, il gestore invia un link di attivazione del client e a quel punto (le modalità specifiche variano in base alla piattaforma utilizzata) è possibile instaurare la connessione grazie all’interazione tra cliente e tecnico. Il computer remoto al quale connettersi è normalmente identificato mediante indirizzo IP o tramite un ID assegnato dal software.

Nella modalità unattended (non presidiata) invece la connessione viene stabilita direttamente dal client senza avere conferma dall’host, ad esempio perché è già stata data in precedenza e si è spuntata l’opzione per ricordare la preferenza assegnata. In questo modo si possono svolgere le attività da remoto senza che ci sia una persona all’altro capo della connessione. È il caso tipico del controllo remoto di server e computer non presidiati o in luoghi remoti.

Il software, lato host, viene scaricato mediante link direttamente dal sito del produttore o, in alcuni casi quando è permesso dalla licenza, dal proprio sito: alcuni prodotti offrono dei pacchetti MSI che sono propagabili tramite Group Policy su tutti i computer facenti parte di un dominio Active Directory. È un’opzione decisamente utile nel caso di grandi volumi di installazione e infatti viene proposta solo da quei software, come ScreenConnect, TeamViewer e LogMeIn, che sono indirizzati ad ambiti corporate e non solo MSP o comunque ridotti. Ammyy, Aeroadmin e Anydesk, che sono invece pensati per attività di supporto remoto 1:1, propongono un pacchetto unico di installazione che comprende sia il ruolo di host che di client; naturalmente verrà utilizzato il ruolo di host sul computer da controllare e quello di client sulla macchina da cui si svolge il controllo remoto. L’autenticazione avviene in vari modi: account Windows, password dedicata, password “usa-e-getta” (1 solo utilizzo, dopodiché scade), LDAP o autenticazione a 2 fattori 2FA.

Anatomia di un software per il controllo remoto

La funzione principale di un software di controllo remoto è quella di poter controllare un computer eseguendo tutte le operazioni che si eseguono normalmente: creazione, modifica ed eliminazione di file e cartelle, installazione/disinstallazione programmi, modifiche delle impostazioni del computer, esecuzione di programmi, lettura/scrittura email, esecuzione di script e comandi da linea di comando, modifica delle impostazioni di rete, utilizzo risorse di rete, login e logout, spegnimento e riavvio del computer (anche in modalità provvisoria e riconnettendosi). Alcuni prodotti riescono ad accendere il computer sfruttando Wake on LAN, (che consiste nell’invio di un segnale attraverso la rete che fa “svegliare” il computer, feature decisamente importante quando non si ha accesso diretto alla macchina). In questo caso i computer devono essere sulla stessa rete fisica o connessi tramite VPN.

Lo schermo del computer remoto viene visualizzato sul proprio computer, e l’esperienza d’uso è del tutto simile a quella ottenibile sedendosi direttamente davanti all’host. La qualità video è determinata dalle caratteristiche della connessione ad Internet, ed è possibile scegliere delle impostazioni che ottimizzano la resa in base alla connessione stessa (a volte la resa è ottimizzata in automatico, come nel caso di TeamViewer). Il viewer può scalare la risoluzione originale dello schermo remoto, estenderla a tutto schermo o anche proporla su schermi multipli. Alcuni programmi permettono di invertire la direzione di visualizzazione: sullo schermo dell’host (remoto) viene visualizzato lo schermo del client (locale), in pratica vengono invertiti i ruoli; è una funzione molto interessante che trova ampio terreno di utilizzo nel caso dei meeting.

Gli input di mouse e tastiera hanno ovviamente effetto sul terminale remoto, però i tasti funzione, il tasto Windows e combinazioni speciali (come Ctrl+Alt+Canc) potrebbero venir interpretati dal computer come diretti a sé stesso; i software provati permettono di inviare questi segnali al computer remoto con pulsanti o menu dedicati. Anche l'audio remoto può essere condiviso come lo schermo e in alcuni casi si possono stabilire persino delle chiamate voce tra i due PC.

Alle funzioni base si accompagnano quelle di trasferimento file (meglio se con possibilità di riprendere il trasferimento se cade la connessione: alcuni prodotti propongono una finestra per la gestione del file transfer, altri, in maniera più evoluta e comoda, il drag-and-drop), la sincronizzazione degli appunti (clipboard), stampa remota e video-registrazione della sessione (con scopo di audit o diffusione/revisione della sessione stessa). In alcuni casi è possibile non visualizzare le attività svolte sullo schermo remoto e bloccare gli input da mouse e tastiera del computer in modo da poter lavorare senza intralci.

Una visualizzazione ben ordinata dei computer controllati, magari con disposizione gerarchica, come una rubrica, permette di poter gestire meglio gli host cui connettersi soprattutto quando si devono amministrare molti dispositivi; alcuni prodotti visualizzano delle informazioni sull’host senza bisogno di doversi connettere, come sistema operativo e caratteristiche hardware, in modo da poter agire in modo proattivo. LogMeIn, ScreenConnect e MSP Anywhere permettono anche l’esecuzione di script e comandi da riga di comando (cmd e PowerShell) direttamente dal client.

Nonostante ci sia un’intera categoria di prodotti destinati allo scopo, alcune soluzioni (TeamViewer, MSP Anywhere e LogMeIn) offrono un sistema di monitoring degli host, visualizzando in tempo reale il consumo delle risorse computazionali e i processi e i servizi in esecuzione.

Altro utilizzo dei software di controllo remoto, come già accennato in precedenza, sono i meeting, che consistono nella condivisione del proprio schermo con i client connessi. Risulta molto utile per webinar, istruzione a distanza, conferenze, presentazioni, riunioni e tutte quelle situazioni che richiedono la condivisione dello schermo verso più partecipanti. L’evento, dopo essere stato creato, viene condiviso tramite inviti. I destinatari possono poi decidere se accettare o meno l’invito e partecipare al meeting. Avranno accesso solo allo schermo condiviso con nessuna possibilità di interazione con il computer il cui schermo è condiviso. TeamViewer e gli altri prodotti che offrono la funzione meeting hanno comunque diverse forme di interazione tra utenti, come chat testuale e vocale, registrazione video e reverse-sharing, ossia condivisione dello schermo di uno dei partecipanti anziché quello del presentatore.

ScreenConnect e TeamViewer offrono anche un client per gli utenti da utilizzare su dispositivi Android e iOS per poter partecipare ai meeting anche in assenza di una postazione fissa (oltre che per fare controllo remoto in situazioni di emergenza). La chat è un servizio che viene usualmente offerto e permette di conversare tra utente locale ed utente remoto, ad esempio per illustrare cosa si sta facendo durante un’assistenza o per spiegare nel dettaglio durante una video lezione. Solitamente viene offerta una chat testuale, alcuni prodotti offrono una chat vocale per poter parlare ed avere le mani libere. Ammyy offre solo una chat vocale. ScreenConnect e TeamViewer hanno anche funzioni VoIP.

I dispositivi mobile come tablet e smartphone ormai fanno parte della corredo tecnologico quotidiano della maggior parte di MSP e Service Provider, e per assecondare questa tendenza diversi produttori offrono delle app Android e iOS, dunque coprendo la maggior parte del mercato, dedicate al controllo remoto.

Queste app funzionano come client e permettono dunque di svolgere le attività di controllo remoto dai dispositivi mobile. Concludono l’elenco delle caratteristiche di un buon software di controllo remoto la reportistica e i log, utili per poter fare troubleshooting su eventuali problemi o per calcolare i tempi dedicati alle attività da remoto.

Gestione licenze e utenti

Quasi tutti i prodotti provati permettono di gestire gli utenti operatori che eseguono le azioni di controllo remoto assegnando permessi specifici e raggruppandoli in gruppi: in questo modo è possibile creare un’organizzazione strutturata che dia possibilità ai membri dell’azienda di eseguire le varie attività con diversi gradi di libertà. Ovviamente se il software viene usato per scopo personale e non commerciale c’è un utente unico e cade la necessità di gestire gli utenti. I prodotti vengono in genere licenziati in offerte che variano non tanto in base alle funzioni offerte, quanto al numero di operatori e sessioni contemporanee. La licenza può essere di tipo annuale o a scadenza mensile in base al servizio scelto (o a come si voglia distribuire la spesa nel tempo): ad esempio ISL Online offre anche una soluzione appliance fisica da ospitare nella propria infrastruttura che di fatto crea il server proxy a cui il computer remoto si collega per scavalcare il sistema di NAT della sua rete ed essere sempre facilmente raggiungibile.

I prodotti analizzati condividono – almeno a grandi linee – il modello di licensing: viene conteggiato il numero di operatori (cioè il numero di utenze per i tecnici che erogano il supporto) e il numero di controlli remoti (sessioni) contemporanei. In alcuni casi vengono inclusi nelle licenze il numero di endpoint controllabili e il numero di installazioni lato client.

Solo ISL Online presenta un modello di licensing differente: il numero di licenze equivale al numero di sessioni contemporanee. Esiste anche l’opzione prepagata in cui non ci sono limiti di sessioni ed il credito viene scalato in base alla durata della connessione. Se ci si accontenta di un uso personale, cioè di controllare al più un paio di dispositivi remoti, diversi software offrono una licenza gratuita a scopo non commerciale adatta allo scopo. Tutti offrono una versione di prova per poter testare le funzioni e decidere se acquistare o meno il prodotto.

UltraVNC, basato sul protocollo VNC, è l’unico prodotto gratuito anche per uso commerciale della rassegna; sebbene il corredo di funzioni incluse sia piuttosto scarno e limitato a quelle essenziali, è una soluzione da valutare vista la licenza che permette l’uso gratuito e senza vincoli di utenti o connessioni simultanee anche in implementazioni commerciali. PcHelpware è un pacchetto che comprende anche il repeater necessario a scavalcare il NAT e a far parlare client e server VNC su reti diverse.

Infine, il branding consiste nella personalizzazione dell’aspetto grafico dell’eseguibile per l’host con i colori e il logo della propria azienda, feature molto utile per offrire un senso di sicurezza e familiarità agli utenti con poca affinità con i sistemi tecnologici e per arricchire la propria offerta con un prodotto che, perlomeno da un un punto di vista visivo, è proprio. Diversi prodotti provati offrono questa possibilità, e ScreenConnect offre anche la possibilità di tradurre il software nella propria lingua (se disponibile) per garantire un’esperienza ancora più comoda ai clienti.

Tabella comparativa

Concludendo, vi lasciamo con una tabella comparativa dei software provati per avere una panoramica completa (disponibile il download in formato PDF qui).

| Aeroadmin | Ammyy | Anydesk | gotomypc | ISL Online | MSP Anywhere | LogMeIn | ScreenConnect | TeamViewer | Ultra VNC | |

| Attended/Unattended | x/x | x/x | x/x | x/x | x/x | x/x | x/x | x/x | x/x | |

| Bypass firewall e NAT | x | x | x | x | x | x | x | x | x | x |

| Trasferimento file | x (con resume) | x | x | x (con sincronizzazione) | x | x | x | x | x | x |

| Crittografia | AES + RSA | AES-256 / AES-256+RSA-1024 | TLS 1.2 | AES 256 bit + RSA 1024 bit | AES 256 bit | TLS 1.x (AES 128 - 256 bit o 3DES 168 bit) | AES-256 | AES-256 + RSA-2048 | TWF 256 | |

| Log-report | x | x | x | x | x | x | x | x | x | N |

| Rubrica contatti | x | x | x | x | x | x | x | x | x | x |

| Informazioni su host | N | N | N | N | x | x | x | x | x | N |

| Comandi e script riga di comando da remoto | N | ? | N | N | N | x | x | x | ? | N |

| Pacchetti MSI per installazione tramite Group Policy | N | N | x | N | N | N | x | x | x | N |

| Meeting-Webinar | x | x | x | N | x | x | x | x | x | N |

| Monitoring remoto | N | N | N | N | N | x | x | N | x | N |

| VoIP | N | N | N | N | x | x | N | x | x | N |

| Lavagna | N | N | N | N | x | N | x | x | x | N |

| Trasferisci sessione ad altro operatore | N | N | N | N | x | x | x | x | x | |

| Monitor multipli | x | N | x | x | x | x | x | x | x | N |

| Supporto Ctrl+Alt+Canc, Win key, etc | x | N | x | x | x | x | x | x | x | x |

| Spegni/reboot | x | x | N | x | x | x | x | x | x | N |

| Riavvio in modalità provvisoria | N | N | N | N | x | x | x | x | x | x |

| Chat | N | x (solo audio) | x | N | x | x | x | x | x | x |

| Registrazione video sessione | N | N | N | N | x | x | x | x | x | N |

| Eseguibile con funzione di client e server | x | x | x | N | N | N | x | N | N | x |

| Invito per unirsi a sessione (meeting) | N | N | N | x | x | x | x | x | x | N |

| Stampa da remoto | N | N | N | x | x | N | x | x | x | N |

| Gestione centralizzata | N | N | x | x | x | x | x | gruppi con permessi | N | |

| Wake-on-LAN | N | N | N | x | x | x | x | x | x | N |

| Autenticazione | ID, password, manuale, combinata | ID, password | 2FA | personale, one time | account Windows, personale | Windows, LDAP, 2FA, custom | 2FA, password one time | Windows XP o più recente, Windows Server 2003 o più recente | ||

| Supporto audio | N | N | x | x | x | x | x | x | x | N |

| Inverti direzione visualizzazione | N | N | x | N | N | N | N | N | x | N |

| Sincronizzazione clipboard | x | x | x | x | x | x | x | x | x | x |

| Viewer da browser | N | N | N | x | N | N | N | N | x | x |

| Oscura schermo remoto | N | N | x | x | x | x | x | x | x | N |

| Blocca input mouse e tastiera remoti | N | N | x | x | x | x | x | x | x | x |

| Licenza | ||||||||||

| Sistemi operativi supportati per il controllo remoto | Windows (da 2003 a 8, sia 32 che 64 bit) | Windows 2000/Server 2000 o superiore, 32 e 64 bit | Windows (XP o superiore), OS X, Linux, FreeBSD | Windows 2000 o superiore, OS X 10.5 o superiore | Windows, OS X, Linux, iOS, Android, Windows Mobile 6.5 | Windows, OS X | Windows, OS X | Windows, Linux, OS X, iOS, Android | Windows (200 o più recente, Server 2000 o più recente), OS X, Linux, Android, iOS, BlackBerry, Windows Phone | Windows (95 o superiore) |

| Sistemi operativi client | Windows (da 2003 a 8, sia 32 che 64 bit) | Windows 2000/Server 2000 o superiore, 32 e 64 bit | Windows (XP o superiore), OS X, Linux, FreeBSD | Windows 2000 o superiore, OS X 10.4 o superiore | Windows, OS X, Linux, iOS, Android, Windows Mobile 6.5 | Windows, OS X | Windows (da XP SP3-Server 2003 in poi, 64 bit), OS X (da 10.7 Lion in poi), Android, iOS | Windows, Linux, OS X, iOS, Android | Windows (95 o superiore) | |

| Licenza gratuita per uso personale | x | x | x | N | N | N | N | N | x | x |

| Modello licenze | Pro/Business/Corporate - per operatore | Free/Starter/Premium/Corporate | Free/Lite/Professional/Enterprise | Personal/Pro/Corporate | Subscription/Enterprise + Prepaid | 3 tagli | Uso personale/Uso intensivo/Piccole aziende | One (1 utente, fino a 20 computer), Standard(un amministratore e 2-50 utenti), Premium (10-10.000+ utenti) | Business/Premium/Corporate | gratuito anche per uso commerciale |

| Numero operatori | Jan-50 | Si comprano le licenze per i computer da controllare | 1/1 (estendibili)/illimitati/illimitati | 1 utente, 1 admin/1 admin, 2-50 utenti/1+ admin, 10+ utenti | vedi sotto | 1-3/4-10/10+ | illimitati | 1 utente, fino a 20 computer/1 admin, 2-50 utenti/10admin, 10.000+ utenti | 1-200 | illimitati |

| Sessioni simultanee | 1/2/illimitate | 1/illimitate/2/illimitate | 1/1/1 (estendibili)illimitate | ? | numero licenze= numero sessioni contemporanee | Illimitate (per operatore) | 03-01-10 | 1-Mar | illimitate | |

| Computer remoti controllati | ? | illimitati | ? | 1/2/illimitati | ? | 300 | 05-02-10 | 10/illimitati/illimitati | ? | illimitati |

| App per mobile | N | N | N | x | x | x | x | x | x | N |

| Self-hosted on-premises | N | N | N | N | x | N | N | x | N | x |

| Branding | x | x | x | N | x | x | x | x | x | x |

| Gestione Utenti | ||||||||||

| Gruppi | N | N | N | x | x | x | x | x | x | N |

| Permessi utenti | x | x | x | x | x | x | x | x | x | N |

Tra i software provati abbiamo particolarmente apprezzato ScreenConnect e TeamViewer per la ricchissima offerta di funzioni, ma il prezzo delle licenze pone un limite spesso invalicabile; tra le soluzioni più economiche, Ammyy e Aeroadmin offrono un buon compromesso tra funzioni e prezzo ma non offrono una gestione centralizzata degli utenti. Anydesk è un progetto interessante che va tenuto sott’occhio; purtroppo lo sviluppo del software procede piuttosto a rilento.