- Dettagli

-

Pubblicato: Giovedì, 02 Maggio 2019 16:32

-

Scritto da Guru Advisor

Articolo introduttivo -> Introduzione a GitLab

La pagina iniziale di GitLab si presenta come nell’immagine sottostante, con una toolbar nella parte alta, accompagnata sulla sinistra dal riquadro delle attività (riferito al repository attuale) e con accesso diretto alle brach di ogni file. Cliccando su Commits è possibile vedere la relativa cronologia, oltre che lo stato delle ramificazioni tramite la sezione Branches. La funzione commit consente di individuare gli utenti e le relative attività svolte sui file del repository (aggiunta, modifica, cancellazione).

GitLab: creare un repository

Per poter utilizzare GitLab occorre registrarsi sul sito gitlab.com e creare un proprio account. Una volta in attivato ci si troverà nella schermata iniziale dei progetti, cui si accede facendo clic sulla voce Projects della toolbar. Nella finestra che appare si trovano quattro opzioni sotto forma di icone e il modo migliore per partire con un progetto è creare prima un gruppo (in modo da definire il macro-contenitore di repos, utenti e permessi), per poi cliccare sulla voce Create a Project. In questa fase si può scegliere tra la creazione di un progetto da zero, l’utilizzo di un template, oppure l’import di un lavoro già realizzato altrove.

Nella sezione Visibility level possiamo definire il grado di protezione del progetto tra privato, interno (chiunque sia loggato su gitlab.com) o completamente pubblico. Quest’ultimo è il caso di progetti open cui possono contribuire tutti, mentre Internal è una soluzione ideale se GitLab è installato su una piattaforma on-premises.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 17 Aprile 2019 16:38

-

Scritto da Riccardo Gallazzi

Notizie dal mondo AWS

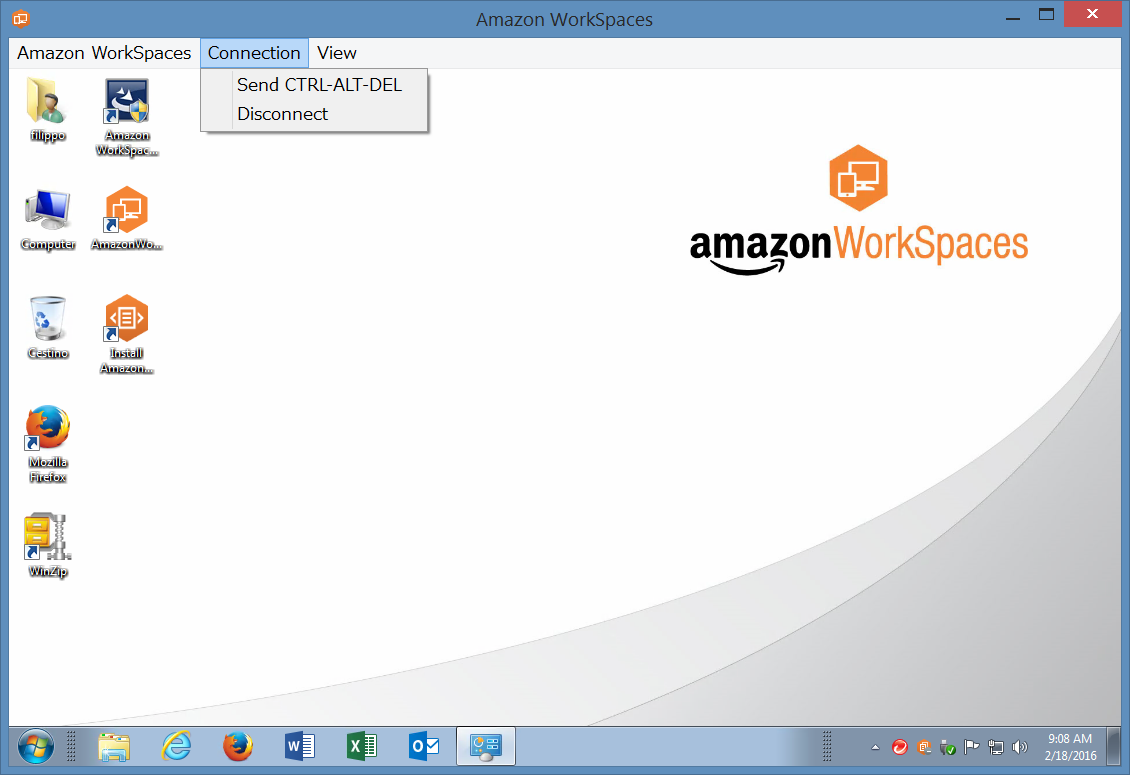

Come ogni mese, il mondo degli Amazon Web Services si arricchisce di novità e nuove funzioni. Questo mese segnaliamo una nuova classe di Storage S3 -Glacier Deep Archive- pensata per archiviazione di grandi quantità di dati analoga al “solito” Glacier ma al 75% del prezzo e con disponibilità entro 12 ore; il servizio di Single Sign-On si estende su nuove Region; Open Distro for Elasticsearch, come suggerisco il nome, combina Elsticsearch, un motore di ricerca e analisi distribuito e document-oriented utilizzato per analisi log e monitoring in tempo reale e Kibana, un sistema di visualizzazione dati avanzato, mettendoli a disposizione sotto forma di instancabili RPM o container Docker (non è una fork dei due progetti: i contributi vengono caricati su canale upstream); RedShift include ora una funzione di scaling automatico della concorrenza in caso di burst di attività; Direct Connect si aggiorna con una nuova console che consente di avere servizi in Region diverse (Cina esclusa) e accedervi da un unico punto; anche il servizio di notifica SNS si aggiorna includendo 5 nuove lingue, tra cui l’italiano; a proposito di container, segnaliamo che EKS (Elastic Container Services for Kubernetes) supporta carichi di lavoro di Windows Server, sebbene in modalità tech preview, i Deep Learning Containers sono container con preinstallate applicazioni per attività di apprendimento programmato (TensorFlow, Apache MXNet e PyTorch).

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 13 Dicembre 2018 15:47

-

Scritto da Veronica Morlacchi

La data protection by design è uno dei criteri fondamentali indicati dall’ormai noto GDPR che un titolare di un trattamento di dati personali deve rispettare, sia al momento di determinare i mezzi di quel trattamento sia all’atto del trattamento stesso, nell’adempimento del suo dovere di responsabilizzazione (“accountability”). Anche la tecnologia deve essere progettata per operare nel rispetto della privacy by design, e, dunque, nel rispetto dei diritti fondamentali delle persone fisiche i cui dati vengono trattati.

La c.d. privacy by design, ovvero, protezione dei dati fin dalla progettazione, è uno dei capisaldi del GDPR e fa riferimento all’approccio da utilizzare, nel momento in cui viene pensato un trattamento di dati personali e prima ancora che venga iniziato, ovvero alle modalità tecniche ed organizzative da adottare nell’organizzazione di quel trattamento di “dati personali” - che, si ricorda incidentalmente, sono definiti ex art.4, n.1 come “qualsiasi informazione riguardante una persona fisica identificata o identificabile («interessato»)”.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 12 Dicembre 2018 16:38

-

Scritto da Riccardo Gallazzi

AWS aprirà una nuova Region europea a Milano nel 2020

Amazon annuncia l’apertura di una nuova Region a Milano, la prima in Italia e la sesta in Europa, dopo quelle di Francia, Germania, Irlanda, Gran Bretagna e Svezia (prevista per l’autunno del 2019). L’apertura è prevista per il 2020.

La Region avrà le consuete tre Availability Zones. Ulteriori considerazioni sono disponibili in questo blog post di Werner Vogels, CTO di Amazon.

Novità dal mondo AWS

Diverse sono i nuovi prodotti e gli aggiornamenti ai servizi esistenti rilasciati da Amazon AWS nelle ultime settimane. Tra questi, ricordiamo:

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 11 Luglio 2018 10:56

-

Scritto da Riccardo Gallazzi

Sono disponibili nuove versioni di Nextcloud

Nextcloud si aggiorna rilasciando le versioni 13.0.3 e 12.0.8.

I miglioramenti apportati dalla nuova versione includono: supporto a host database tramite IPv6, compatibilità OAuth, miglior sistema di log e gestione divieti, gestione migliore degli errori in Workflow e aggiunta link a privacy policy, sempre in ottica GDPR come descritto nel GDPR Compliance Kit. I changelog sono disponibili a questo indirizzo.

È stata anche aggiornato il client per iOS, che introduce un supporto totale con i dispositivi mobile Apple.

Si ricorda che la versione 11 non ha più supporto attivo.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 05 Luglio 2018 10:25

-

Scritto da Riccardo Gallazzi

Articolo precedente -> Introduzione pt.2

Continuiamo la serie di articoli introduttivi a Docker, con una nuova puntata dedicata a due elementi fondamentali in un ecosistema di container: volumi e connettività. Ossia, come far parlare due container tra di loro ed elaborare i dati in una determinata cartella sull'host.

Storage: volumi e bind-mount

I file creati all'interno di un container sono conservati su un layer scrivibile dal container stesso per impostazione predefinita, con delle conseguenze significative:

- i dati non sopravvivono ad un riavvio o alla distruzione del container.

- i dati difficilmente possono essere esportati al di fuori del container se sono utilizzati da processi.

- il layer scrivibile dal container è strettamente connesso all'host sul quale gira il container stesso, ed è altrettanto difficile muovere dati tra host.

- il layer scrivibile richiede un driver dedicato che ha un impatto in termini di prestazioni.

Docker risolve questi problemi permettendo al container di eseguire operazioni I/O direttamente sull'host tramite volumi e bind-mount.

Leggi tutto...

- Dettagli

-

Pubblicato: Martedì, 03 Luglio 2018 14:04

-

Scritto da Lorenzo Bedin

In questo articolo ci concentreremo sui servizi specificamente dedicati a istanze server in Cloud, analizzando non tanto le prestazioni e le caratteristiche hardware (argomento già parzialmente trattato in una precedente rubrica di GURUadvisor), quanto i servizi e le funzioni offerte a contorno.

Abbiamo preso in considerazione i principali operatori del settore e confrontato alcune macro-aree di servizi, per scendere poi nel dettaglio di ognuna: dalle opzioni incluse senza costi extra, alle possibilità di personalizzazione delle istanze, fino alle tipologie di log e alert disponibili. L’articolo coprirà quindi gli aspetti principali e maggiormente richiesti, mentre si rimanda alle tabelle dettagliate per il confronto completo.

I prodotti in gioco

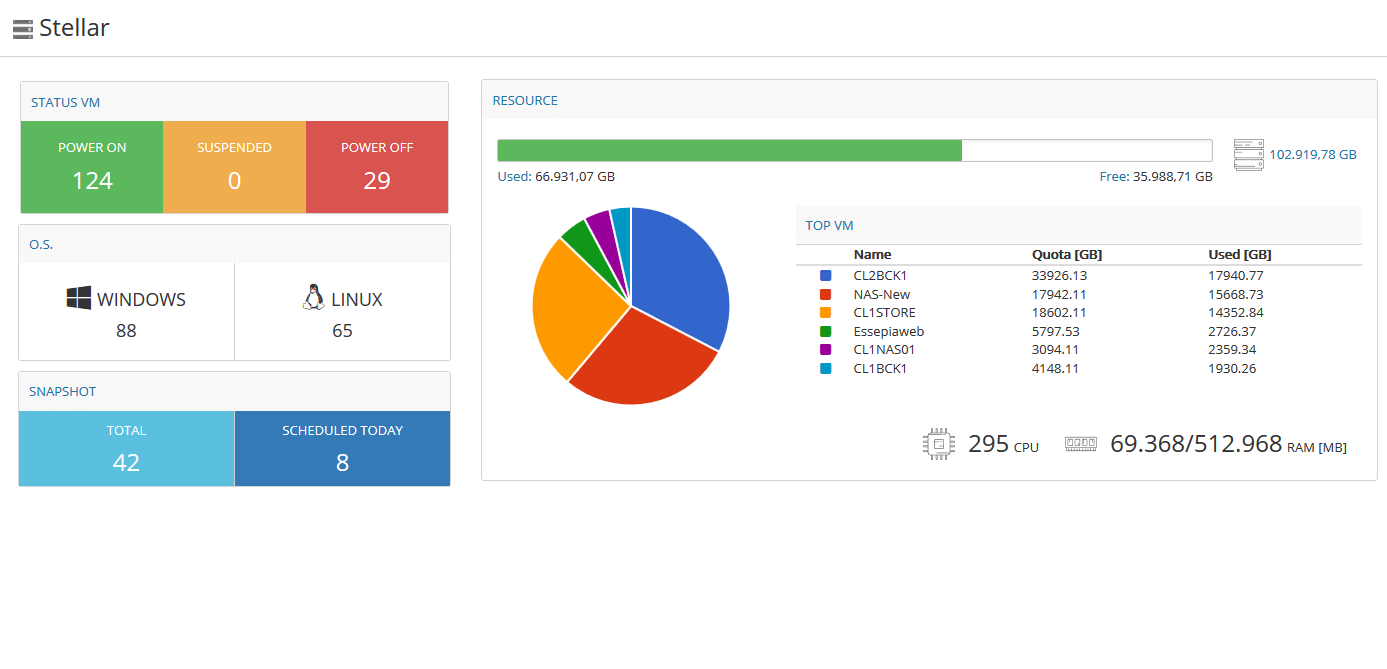

Le famiglie di prodotti prese in considerazione sono due: Cloud Server principalmente utilizzati per applicazioni Web e con fatturazione mensile, seguiti da istanze più specifiche, potenti e con fatturazione a tempo effettivo di utilizzo. Nel primo gruppo troviamo Amazon LightSail e le droplet di Digitalocean e Ramnode, mentre nel secondo si confrontano Google Compute Engine, Amazon EC2, le istanze Azure e OVH, Aruba Cloud Pro e Stellar di Coretech.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 12 Aprile 2018 18:00

-

Scritto da Riccardo Gallazzi

Kontena si unisce alla Open Container Initiative

Kontena si unisce alla Open Container Initiative (OCI).

Kontena è una soluzione opensource che consente di gestire i container in produzione, similmente a Kubernetes. Include funzioni di high-availability, affinity rules, health check, orchestration, creazione volumi on-demand, multi-host networking, supporto multicast e cloud ibrido, accesso VPN, gestione segreti e certificati Let’s Encrypt, controllo accessi per ruolo, load balancing, SSL termination, scaling automatico, supporto a Docker Compose, service discovery,monitoring e log con supporto a FluentD e StatsD, CLI, shell e WebUI proprie e registro stack e immagini.

OCI è un progetto della Linux Foundation lanciato nel 2015 da Docker, CoreOS ed altri leader nel settore container che ha lo scopo di creare degli standard aperti riguardo formato e runtime dei container. Include membri com Docker, CoreOS, VMware, Red Hat, SUSE, Oracle, OpenStack, Intel, Mesosphere, Google, AWS e, appunto, Kontena.

Google Cloud: istanze da 96 vCPU e supporto a container Windows

Google Cloud annuncia le nuove istanze da ben 96 vCPU.

Le istanze hanno fino a 624GB di memoria RAM e processori Intel Xeon Scalable Processors (Skylake) con set di istruzioni AVX-512 e sono disponibili nelle region us-central1, northamerica-northeast1, us-east1, us-west1, europe-west1, europe-west4, and asia-east1, asia-south1 e asia-southeast1.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 11 Aprile 2018 14:29

-

Scritto da Riccardo Gallazzi

Articolo precedente -> Introduzione a Docker - pt.1

Immagini e Container

Un’immagine è un insieme ordinato di modifiche al filesystem root e relativi parametri di esecuzioni da usare all’interno della runtime del container, non ha stato ed è immutabile.

Ha dimensioni ridotte, non richiede dipendenze e include runtime, librerie, variabili d’ambiente, file di configurazione, parti di codice e tutto quel che serve per eseguire l’applicazione.

Un container è l’istanza di runtime dell’immagine, ossia quel che l’immagine è in memoria quando viene eseguita. In genere viene eseguito completamente slegato dall’host sottostante, sebbene sia possibile configurare accesso a file e di rete permettendo la comunicazione con altri container o con l’host.

In sostanza, l’immagine è il concetto ideale, e il container è l’esecuzione pratica. Uno dei punti di forza di Docker è appunto la possibilità di creare immagini minime, leggere e complete da portare su varie piattaforme e sistemi operativi, e l’esecuzione del container relativo sarà sempre possibile di fatto eliminando il problema della compatibilità tra pacchetti, dipendenze, librerie, etc..: quel che serve è incluso nell’immagine, e questa è completamente portabile.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 29 Gennaio 2018 12:21

-

Scritto da Riccardo Gallazzi

Ne avrete senz’altro sentito parlare, è una delle tecnologie più in voga del momento e sta guadagnando rapido consenso tra gli addetti ai lavori: i numeri presentati a DockerConf 2017 parlano di 14 milioni di host, 900mila apps, 3300 partecipanti al progetto e 170mila membri della community e 12 miliardi di immagini scaricate.

In questa serie di articoli introdurremo i concetti base di Docker, in modo da avere delle basi solide con cui esplorare il vastissimo ecosistema ad esso collegato.

Il progetto Docker nasce come un progetto interno di dotCloud, un’azienda attiva nel settore PaaS, e basato su container LXC. Nel 2013 viene presentato con una storica demo alla convention PyCon e rilasciato in modalità open-source, e l’anno seguente cessa il supporto a LXC come motore di virtualizzazione in favore di libcontainer (poi runc), una libreria sviluppata internamente in Go che offre prestazioni migliori e un grado di isolamento tra container e sicurezza maggiore. Il seguito è un crescendo di sponsorizzazioni, investimenti e interesse generale che elevano Docker a standard de-facto in ambito sviluppo.

Fa parte della Open Container Project Foundation, la fondazione di Linux Foundation che si occupa regola gli standard aperti nel mondo dei container e che consta di importanti membri come AT&T, AWS, DELL EMC, Cisco, IBM Intel etc.

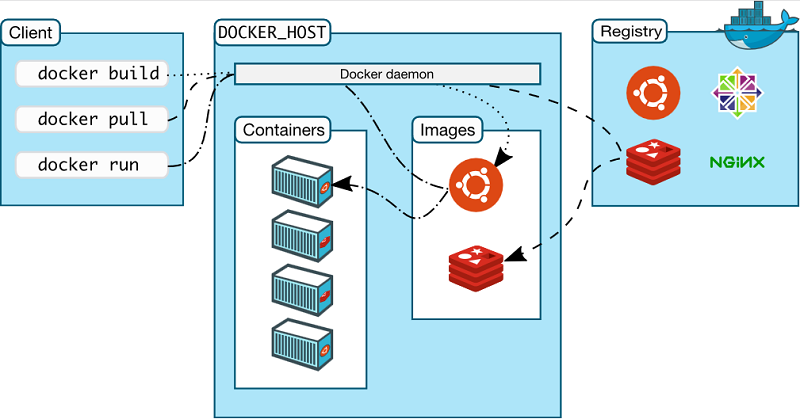

Docker è basato su architettura client-server; il client comunica con il daemon dockerd che si occupa della generazione, esecuzione e distribuzione dei container. Possono girare sullo stesso host o su sistemi diversi, e in questo caso il client comunica tramite API REST, socket UNIX o interfaccia di rete con il daemon. Il registro contiene le immagini; Docker Hub è un registro pubblico, Docker Registry invece è un esempio di registro privato.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 23 Ottobre 2017 11:41

-

Scritto da Veronica Morlacchi

Quali implicazioni giuridiche più rilevanti possono discendere dallo sviluppo dell’IoT, soprattutto nell’ambito dei dati personali? A quali profili occorre prestare attenzione nel loro sviluppo?

Questa rivista, nel recente passato, ci ha descritto l’Internet of Things nella rubrica “La parola del giorno” e proprio nello scorso numero ha dedicato un articolo all’argomento della protezione dei dispositivi IoT.

L’interesse prestato all’argomento può dirsi ben motivato: da uno studio realizzato nel recente passato da Aruba, “The Internet of Things: Today and Tomorrow”, emerge che i vantaggi economici di business derivanti dall’IoT paiono superare di gran lunga le aspettative e, quindi, è presumibile che vi sarà nell’immediato futuro un boom del suo sviluppo, soprattutto nei settori delle aziende che creano uno “smart workplace”, nel settore industriale, nella sanità, nel settore retail o nella “wearable computing” (ovvero la tecnologia indossabile, vestiti, occhiali, orologi che contengono informazioni interconnesse), nella Pubblica Amministrazione e nella domotica. Conseguentemente, soprattutto per la varietà dei settori di diffusione e, dunque, l’interesse generalizzato all’argomento, vi possono essere varie implicazioni e problematiche, per quanto ci interessa in questa sede giuridiche, discendenti dall’utilizzo dei dispositivi IoT.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 23 Ottobre 2017 11:37

-

Scritto da Riccardo Gallazzi

L’adozione di sistemi cloud privati, pubblici o ibridi ormai coinvolge la quasi totalità delle aziende con infrastrutture informatiche: Stellar offre Cloud Server dedicati a MSP, EDP manager, amministratori di sistema, Web Agency, Software House e Professionisti IT che hanno bisogno di un sistema Cloud affidabile e prestazionale.

I server forniti sono adatti ad ambienti di produzione che necessitano (oltre alle prestazioni) di continuità di servizio garantita come server di posta e di autenticazione, file sharing, desktop remoto, database, software applicativi (ERP, CRM, gestionali, etc..) e in genere tutti quei servizi per i quali vengono sfruttate le moderne tecniche di virtualizzazione.

Un’infrastruttura dedicata

Stellar basa la sua infrastruttura su due colossi leader del settore come VMware vSphere e HP: i server sono organizzati in micro-cluster – chiamati Small Cloud Cluster – composti da tre host ciascuno. Si tratta di server HP DL360 con doppio processore Intel Xeon E5 v3, 192GB di RAM, doppia scheda di rete fisica (8 porte 1GBit) e alimentatore ridondato.

Leggi tutto...

- Dettagli

-

Pubblicato: Mercoledì, 26 Luglio 2017 15:06

-

Scritto da Riccardo Gallazzi

Disponibile il report Gartner “Magic Quadrant” per il mercato Cloud IaaS

Gartner, azienda leader nei servizi di consulenza, ricerca e analisi in ambito IT, ha pubblicato l’annuale report “Magic Quadrant” per il mercato Cloud IaaS, disponibile a questo indirizzo.

Tra i risultati più interessanti, la comparsa di due player come Alibaba Cloud (“il potenziale del fornitore è di diventare un'alternativa ai provider di cloud di iperscala globale in determinate regioni nel tempo”) e Oracle Cloud e la scomparsa di VMware vCloud Air. AWS mantiene il primato nel primo quadrante, seguito da Microsoft Azure: i due player sono i soli ad occupare il quadrante dei “Leader Visionari”, e si spartiscono la gran parte del mercato.

In generale il mercato Cloud IaaS viene descritto come frammentato, in fase di riavvio (diversi player stanno riformulando le loro offerte e le loro infrastrutture) e, in virtù di un divario che non cessa a crescere tra competitor, diversi provider si stanno specializzando con soluzioni specifiche.

Il mercato Cloud varrà $200 miliardi entro il 2020

Uno studio presentato da Synergy Research Group prevede una crescita delle rendite di servizi SaaS e Cloud con un tasso annuo medio del 23-29% per i prossimi 5 anni tagliando il traguardo dei $200 miliardi nel 2020. A ciò si accompagna una crescita annua dell’11% nella vendita di infrastrutture a Cloud Provider su iperscala.

Il settore Public Cloud vedrà la crescita maggiore, 29% annuo, seguito da servizi di Private Cloud con il 26% e SaaS con il 23%. L’area APAC (Asia Pacifica) sarà la regione con la crescita maggiore, seguita da EMEA (Europa, Medio Oriente ed Africa) seguita da Nord America; le aree di maggior sviluppo saranno quelle riguardanti database e servizi IaaS/PaaS orientati all’Internet of Things.

CommScope acquisice Cable Exchange

CommScope annuncia di aver intenzione di acquisire Cable Exchange, società privata operativa nel settore lavorazione rame e fibra ottica per comunicazioni audio, video e dati.

La californiana Cable Exchange produce cavi, trunk, jumper e altri prodotti in rame e fibra ottica, usati in datacenter ad alta capacità e altre applicazioni business enterprise.

Questa acquisizione rinforza le capacità di CommScope di supporto ad un mercato in crescita per datacenter multi-tenant ad alta capacità e datacenter su iper-scala adottati dalle maggiori aziende retail. Dal momento che sempre più informazioni generate dagli utenti e commerciali scorrono tra le reti, gli operatori stanno dispiegando velocemente datacenter più grandi e più sofisticati per supportare la crescita di traffico e transazioni.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 08 Giugno 2017 15:11

-

Scritto da Riccardo Gallazzi

Disponibile il report Gartner “Magic Quadrant” per il commercio online

Gartner, azienda leader nei servizi di consulenza, ricerca e analisi in ambito IT, ha pubblicato l’annuale report “Magic Quadrant” per il commercio online (Digital Commerce), disponibile a questo indirizzo.

Tra i risultati più interessanti del report si evidenzia una crescita annua prevista del 15% dal 2015 al 2020 del mercato delle piattaforme di commercio online, comprensiva di licenze, supporto e servizi SaaS; la spesa totale sarà di 9,4 miliardi di dollari entro il 2020, di cui il 53% proviene da soluzioni on-premises.

Leggi tutto...

- Dettagli

-

Pubblicato: Giovedì, 08 Giugno 2017 15:11

-

Scritto da Veronica Morlacchi

Nessun dubbio che vi sia una responsabilità civile del Provider per fatti illeciti compiuti direttamente. Ma si può parlare di responsabilità civile del Provider anche per la diffusione, mediante le sue infrastrutture, di contenuti illeciti da parte di soggetti terzi? Prendendo lo spunto da una recentissima sentenza della Corte d’appello di Roma, proveremo in questo articolo a capire qualcosa in più sulla responsabilità civile dell’ISP.

La traduzione italiana del termine “Provider” è “Prestatore”, e con esso, nel linguaggio della rete, si fa riferimento ad un intermediario della comunicazione, che può offrire servizi di vario tipo (ad esempio di accesso alla rete attraverso internet e, dunque, network provider; di servizi per internet e, dunque, service provider; ospitalità a siti internet e, dunque, host provider; fornitore di contenuti e, dunque, content provider etc.). Ma quale è quindi la responsabilità in capo al Provider per questa attività di “intermediazione”? Prendiamo spunto per questo discorso da una recentissima sentenza della Corte di Appello di Roma, che, con la sentenza del 29 aprile 2017, n.2833, ha affermato la responsabilità civile di un provider per i fatti illeciti commessi da terzi tramite l’utilizzo della piattaforma digitale messa a loro disposizione.

In particolare, tali terzi avevano illecitamente utilizzato e diffuso, tramite la piattaforma data loro in uso dal provider, programmi audio televisivi di titolarità - quale diritto d’autore - di un differente ulteriore soggetto, che, quindi, aveva agito in giudizio contro il Provider per ottenere il ristoro dei danni.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 10 Aprile 2017 08:30

-

Scritto da Riccardo Gallazzi

Extreme Networks acquista il datacenter di Brocade

Extreme Networks, società attiva nel settore delle soluzioni network con base a San José, California, ha intenzione di acquistare il datacenter di Brocade per $55 milioni (e bonus aggiuntivi per i successivi 5 anni), come si legge nel comunicato stampa.

L’acquisizione avverrà non appena verrà completato il processo di acquisizione di Brocade, società di San José che vende router, switch e soluzioni software per data center (e proprietaria di Vyatta, il sistema operativo per dispositivi network su cui si basa quello di Ubiquiti), da parte della singaporese Broadcom (acquisizione da $5,9 miliardi).

Leggi tutto...

- Dettagli

-

Pubblicato: Venerdì, 27 Gennaio 2017 15:21

-

Scritto da Veronica Morlacchi

Il CISPE ha da poco pubblicato il primo Codice di Condotta per i providers di infrastrutture cloud: importante conoscerne l’esistenza ed il contenuto sia per i (potenziali) clienti di servizi cloud nella scelta dei servizi di cui intendono avvalersi sia per i fornitori, per valutare se è loro interesse aderirvi.

In questo nuovo appuntamento della rubrica andiamo a trattare gli aspetti relativi alla sicurezza e segretezza dei dati nei servizi cloud, in relazione anche a contenuti aziendali riservati e a proprietà industriali da tutelare. Ma l’intervenuta pubblicazione da parte del CISPE del primo Code of Conduct for Cloud Infrastructure Service Providers il 27 settembre scorso ci ha spinto ad un cambio di programma. Cos’è, innanzitutto, il CISPE per chi non lo conoscesse? La sigla è l’acronimo di “Cloud Infrastructure Services Providers in Europe” ed è una coalizione di una ventina di providers di infrastrutture cloud operativi in varie nazioni europee.

Perché dotarsi di un Codice di condotta?

L’idea del Codice, come dichiarato fin dalla parte introduttiva, nasce dalla considerazione, svolta dai membri del CISPE, che per i clienti che vogliono usare servizi di cloud computing, trattando dati personali, è un elemento fondamentale che l’elaborazione dei dati avvenga da parte del provider del servizio in conformità alla legge europea sulla “data protection”. Dal lato dei providers-fornitori dei servizi cloud, invece, il Codice ha lo scopo di rappresentare uno strumento a cui poter aderire in maniera volontaria, consentendo così di dimostrare ai clienti la rispondenza di uno o più dei loro servizi ai requisiti previsti dal Codice.

Leggi tutto...

- Dettagli

-

Pubblicato: Martedì, 24 Gennaio 2017 16:15

-

Scritto da Riccardo Gallazzi

Amazon aggiunge una regione Cloud: Central Canada

Amazon ha annunciato durante AWS Executive Insights una nuova regione per AWS chiamata “Central Canada” con due Availability Zones, che si somma alle regioni già presenti localizzate sul suolo nordamericano: Northern Virginia, Ohio, Oregon, Northern California e AWS GovCloud portando a 15 il numero di regioni globali con 40 Availability Zone totali.

Solo l’anno scorso AWS apriva il primo ufficio in Canada, nonostante avesse già decine di migliaia di clienti canadesi, e in agosto ha aggiunto siti CloudFront a Toronto e Montreal per soddisfare la richiesta. La nuova regione sarà ospitata nel data center di Montreal.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 10 Ottobre 2016 12:22

-

Scritto da Veronica Morlacchi

Link articolo precedente: Cloud: come valutare un contratto - il parere dell'avvocato

Se state valutando di utilizzare o far utilizzare a un Vostro cliente un servizio cloud, occorre che teniate d’occhio alcuni aspetti. Nello scorso numero, abbiamo preso in considerazione le clausole contrattuali. Adesso parliamo di tutela della privacy.

La privacy ed alla protezione dei dati conferiti al cloud provider è uno degli argomenti più delicati nella redazione di un contratto per l'erogazione di servizi online. Con la scelta di un servizio cloud i dati (Vostri o dei Vostri clienti) vengono dati in gestione al provider stesso, oltre a essere fisicamente memorizzati nella relativa infrastruttura. E’, dunque, importante che capiate, nella scelta del fornitore del servizio, a quale normativa è soggetto, quali garanzie può o deve darvi, come il provider gestisce i dati di cui entra in possesso, anche sotto il profilo della riservatezza.

In un recente studio condotto da ABI e CIPA “Rilevazione sull’IT nel sistema bancario italiano – Il cloud e le banche. Stato dell’arte e prospettive”, pubblicato a maggio 2016, si rileva che le garanzie di privacy e di sicurezza dei dati sono ritenute – nella scelta del cloud provider – di importanza fondamentale per il 100% dei gruppi partecipanti allo studio (al pari solo dell’esperienza nel settore, e più di ogni altro fattore). Di contro, solo in poco più della metà dei casi gli Istituti bancari hanno trovato una rispondenza alta dai cloud provider alle loro richieste in argomento. Segno che la questione è importante e merita un approfondimento dedicato.

Leggi tutto...

- Dettagli

-

Pubblicato: Lunedì, 08 Agosto 2016 16:35

-

Scritto da Lorenzo Bedin

Abbiamo analizzato le statistiche dei principali player dell’hosting a livello globale e analizzato le soluzioni più diffuse per pubblicare un sito Web utilizzando Wordpress. Ecco cosa abbiamo scoperto.

Con questo articolo vogliamo analizzare la situazione del mercato hosting a livello globale, con una comparativa tra i numerosi player del settore. Come spesso accade nel business, i primi della classifica sono quelli con la fetta più grande del mercato.

Il podio a livello globale

Godaddy è il primo Web Hosting Provider al mondo, con una fetta di mercato del 5,8%, seguito da Blue Host con una percentuale de 2,5%, per finire con Host Gator al 2.1% sul terzo scalino del podio (fonte di questi dati è Host Advice). Da sottolineare il fatto che tutti e tre questi provider sono di origine statunitense. Altro dato importante è il distacco netto tra il primo in classifica e i suoi inseguitori: GoDaddy infatti si distanzia di più del doppio di punti percentuali. Questa classifica mantiene gli stessi posti anche a livello nazionale negli Stati Uniti.

La situazione nei singoli paesi

GoDaddy domina con un 14% del mercato, seguito da Blue Host al 6,5% e Host Gator con il 5.4. A livello globale come nazionale, GoDaddy mantiene il dominio con oltre il doppio delle quote rispetto al diretto concorrente in seconda posizione. Nonostante questa prima analisi, vedremo che negli Stati Uniti il mercato è comunque abbastanza aperto. Ma in questa classifica Amazon con i suoi Web Services, dove si trova? Il colosso del Cloud deve accontentarsi del quinto posto a livello mondiale con l’1,8% del mercato, seguito da un quarto posto a livello USA (3,9%). Viene naturale pensare anche ad altri due nomi importanti nel mondo Cloud, che fin qui non sono stati nominati: Microsoft e Google. Dal momento che le loro offerte sono differenti non sono rientrati in questa classifica riguardante il Web Hosting.

Leggi tutto...